Fortify Static Code Analyzer (SCA) analiza el código fuente e identifica la causa raíz de las vulnerabilidades de seguridad.

Un análisis de Fortify prioriza los problemas más graves y les dice a los desarrolladores cómo solucionarlos.

Analizador de código estático Fortify

Fortify Static Code Analyzer tiene varios analizadores de vulnerabilidades como Buffer, Content, Control Flow, Dataflow, Semantic, Configuration y Structural. Cada uno de estos analizadores acepta un tipo diferente de regla diseñada para proporcionar la información necesaria para el tipo de análisis realizado.

Fortify Static Code Analyzer incluye los siguientes componentes;

- Asistente de análisis reforzado. Es una herramienta que ofrece opciones para ejecutar scripts antes o después del escaneo.

- Banco de auditoría. Es una aplicación basada en GUI que organiza y administra los resultados analizados.

- Editor de reglas personalizadas. Es una herramienta que permite a los desarrolladores crear y modificar reglas personalizadas para el análisis.

- Complemento para IntelliJ y Android Studio. Este complemento proporciona resultados de escaneo en el IDE.

- Complemento para Eclipse. Esta herramienta está integrada en Eclipse y muestra los resultados en el IDE.

- Complemento de bambú. Este es un complemento que recopila los resultados del Job Bamboo que ejecuta un análisis.

- Complemento Jenkins. Este complemento recopila los resultados del análisis de trabajo de Jenkins.

Características de Fortify SCA

#1. Admite varios idiomas

Algunos de los idiomas admitidos en Fortify SCA son; ABAP/BSP, ActionScript, ASP (con VBScript), COBOL, ColdFusion, Apex, ASP.NET, C# (.NET), C/C++, Classic, VB.NET, VBScript, CFML, Go, HTML, Java (incluido Android ), JavaScript/AJAX, JSP, Kotlin, Visual Basic, MXML (Flex), Objective C/C++, PHP, PL/SQL, Python, Ruby, Swift, T-SQL y XML.

#2. Opciones de implementación flexibles

- Fortificar en el sitio permite a una organización un control total sobre todos los aspectos de Fortify SCA.

- Fortificar a pedido permitir a los desarrolladores trabajar en un entorno de software como servicio.

- Fortificar alojado permite a los desarrolladores aprovechar ambos mundos (bajo demanda y en las instalaciones) a través de un entorno virtual aislado con control total de los datos.

#3. Se integra fácilmente con herramientas de CI/CD

- Los desarrolladores pueden integrar fácilmente Fortify SCA con los principales IDE, como Visual Studio y Eclipse.

- Los desarrolladores tienen control sobre varias acciones ya que la herramienta se integra con herramientas de código abierto como Sonatype, WhiteSource, Snyk y BlackDuck.

- También puede integrar Fortify SCA con repositorios de código remotos como Bitbucket y GitHub. La herramienta puede así comprobar el código enviado a estas plataformas para detectar vulnerabilidades y enviar informes.

#4. Alertas en tiempo real

No tiene que esperar hasta que haya terminado de codificar para ejecutar sus pruebas, porque Fortify SCA proporciona actualizaciones en tiempo real a medida que codifica. La herramienta tiene analizadores de configuración y estructura diseñados para brindar velocidad y eficiencia y lo ayuda a producir aplicaciones seguras.

#5. Asistente de auditoría basado en aprendizaje automático

La auditoría de un sistema es rápida con el Asistente de auditoría, que utiliza algoritmos de aprendizaje automático. El asistente identifica todas las vulnerabilidades y las prioriza según el nivel de confianza. Por lo tanto, las organizaciones pueden ahorrar en costos de auditoría a medida que la herramienta genera informes.

#6. Flexibilidad

Los usuarios pueden seleccionar el tipo de escaneo que desean realizar según sus necesidades. Por ejemplo, si desea escaneos precisos y detallados, puede seleccionar la opción de escaneo completo. Los desarrolladores también pueden seleccionar la opción de escaneo rápido si solo quieren que se detecten las principales amenazas.

¿Qué hace Fortify SCA?

Fortify SCA tiene varias funciones en un ecosistema de desarrollo típico. Estos son algunos de los roles;

Las pruebas estáticas ayudan a crear un mejor código

La prueba de seguridad de aplicaciones estáticas (SAST) ayuda a identificar vulnerabilidades de seguridad en las primeras etapas de desarrollo. Afortunadamente, la mayoría de estas vulnerabilidades de seguridad son económicas de reparar.

Este enfoque reduce los riesgos de seguridad en las aplicaciones porque las pruebas proporcionan comentarios inmediatos sobre los problemas introducidos en el código durante el desarrollo.

Los desarrolladores también aprenden sobre seguridad a través de pruebas de seguridad de aplicaciones estáticas, para que puedan comenzar a producir software seguro.

Fortify SCA utiliza una amplia base de conocimientos de reglas de codificación segura y varios algoritmos para escanear el código fuente de una aplicación de software en busca de vulnerabilidades de seguridad. El enfoque analiza cualquier ruta posible que pueden seguir los datos y la ejecución para identificar vulnerabilidades y proponer soluciones.

Detecte rápidamente problemas de seguridad

Fortify SCA imita a un compilador. Después de un análisis de Fortify, esta herramienta lee los archivos de código fuente y los convierte en una estructura de prueba mejorada para el análisis de seguridad.

Todos los fallos de seguridad son fáciles de localizar en el formato intermedio. La herramienta viene con un motor de análisis que consta de varios analizadores especializados que luego usarán reglas de codificación segura para analizar si el código viola las reglas de las prácticas de codificación segura.

Fortify SCA también viene con un generador de reglas si desea ampliar las capacidades de análisis estático e incluir reglas personalizadas. Los resultados en dicho marco se pueden ver en diferentes formatos según la tarea y la audiencia.

Fortify Software Security Center (SSC) ayuda a administrar los resultados

Fortify Software Security Center (SSC) es un repositorio de administración centralizado que proporciona visibilidad de todo el programa de seguridad de aplicaciones de una organización. Con SSC, los usuarios pueden auditar, investigar, priorizar y administrar los esfuerzos de reparación cuando se identifican amenazas de seguridad.

Fortify SSC proporciona un alcance y una imagen precisos de la postura de seguridad de las aplicaciones en una organización. SSC reside en un servidor central pero recibe los resultados de diferentes actividades de prueba de seguridad de aplicaciones que van desde análisis en tiempo real, dinámicos hasta estáticos.

¿Qué tipo de análisis de código puede realizar Fortify SCA?

El análisis fortificado toma prestado de la arquitectura de Evil Realms al analizar el código. Estos son los tipos de escaneos que hace Fortify SCA;

- Validación y representación de entrada- los problemas asociados con la validación y representación de entrada se derivan de codificaciones alternativas, representaciones numéricas y metacaracteres. Ejemplos de tales problemas son «desbordamientos de búfer», ataques de «secuencias de comandos entre sitios» e «inyección de SQL», que ocurren cuando los usuarios confían en la entrada.

- Abuso de las API. La persona que llama que viola el final del contrato es el tipo más común de abuso de API.

- Funciones de seguridad. Esta prueba diferencia entre software de seguridad y software de seguridad. El análisis se centrará en cuestiones de autenticación, gestión de privilegios, control de acceso, confidencialidad y criptografía.

- Tiempo y Estado. Las computadoras pueden cambiar entre diferentes tareas muy rápidamente. El análisis de tiempo y estado encuentra fallas que resultan de interacciones inesperadas entre subprocesos, información, procesos y tiempo.

- Los errores. Fortify SCA verificará si los errores brindan demasiada información a los posibles atacantes.

- Calidad del código. La mala calidad del código generalmente conduce a un comportamiento impredecible. Sin embargo, los atacantes pueden tener la oportunidad de manipular una aplicación a su favor si encuentran un código mal escrito.

- Encapsulación. Es el proceso de trazar límites fuertes. Tal análisis puede significar diferenciar entre datos validados y no validados.

Descargue e instale Fortify SCA

Antes de iniciar el proceso de instalación, debe;

- Compruebe los requisitos del sistema desde el documentos oficiales

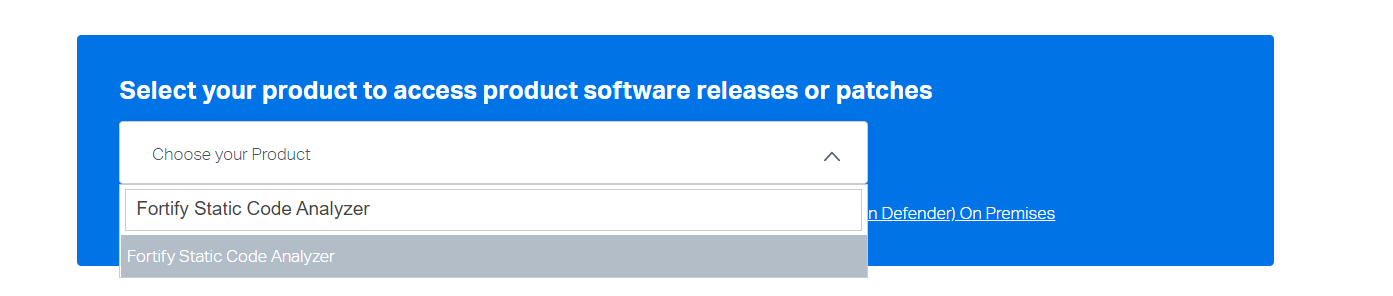

- Obtenga el archivo de licencia de Fortify. Seleccione su paquete en el Descargas de microfoco página. Busque Fortify Static Code Analyzer, cree su cuenta y obtenga un archivo de licencia de Fortify.

- Asegúrese de que Visual Studio Code esté instalado u otro editor de código compatible

Cómo instalar en Windows

Fortify_SCA_and_Apps_<version>_windows_x64.exeNÓTESE BIEN:

- Haga clic en Próximo después de aceptar el acuerdo de licencia.

- Elija dónde instalar Fortify Static Code Analyzer y haga clic en Próximo.

- Seleccione los componentes que desea instalar y haga clic en Próximo.

- Especifique usuarios si está instalando una extensión para Visual Studio 2015 o 2017.

- Haga clic en Próximo después de especificar la ruta para

fortify.licensecarpetas. - Especifique la configuración necesaria para actualizar el contenido de seguridad. Puede usar el servidor de actualización de Fortify Rulepack especificando la URL como https://update.fortify.com. Haga clic en Próximo.

- Indique si desea instalar el código fuente de muestra. Haga clic en Próximo.

- Haga clic en Siguiente para instalar Fortify SCA y las aplicaciones.

- Haga clic en Actualizar contenido de seguridad después de la instalación, entonces Terminar una vez que se complete la instalación.

Cómo instalar en Linux

Puede seguir los mismos pasos para instalar Fortify SCA en un sistema basado en Linux. Sin embargo, en el primer paso, ejecútelo como el archivo de instalación;

Fortify_SCA_and_Apps__linux_x64.runTambién puede instalar Fortify SCA mediante la línea de comandos.

Abre tu terminal y ejecuta este comando

./Fortify_SCA_and_Apps__linux_x64.run --mode textSiga todas las indicaciones como se indica en la línea de comando hasta que complete el proceso de instalación.

Cómo ejecutar un análisis de Fortify

Una vez que se completa la instalación, es hora de configurar el escáner de seguridad.

- Navegue al directorio de instalación y navegue a la carpeta bin usando el símbolo del sistema.

- Pegar

scapostinstall.A continuación, puede escribir s para ver la configuración. - Configure la configuración regional usando estos comandos;

Escriba 2 para seleccionar Configuración.

Escriba 1 para seleccionar General.

Escriba 1 para seleccionar Configuración regional

Para el idioma, escriba Inglés: en para establecer el idioma en inglés.

- Configurar actualizaciones de contenido de seguridad. Escriba 2 para seleccionar Configuración, luego escriba 2 nuevamente para seleccionar Actualización de Fortify. Ahora puede usar el servidor de actualización de Fortify Rulepack especificando la URL como https://update.fortify.com.

- Pegar

sourceanalyzerpara comprobar si la herramienta está completamente instalada.

Fortify SCA ahora se ejecutará en segundo plano y verificará todo su código en busca de vulnerabilidades de seguridad.

Envoltura

Los casos de sistemas pirateados y datos comprometidos se han vuelto comunes en la era de Internet. Afortunadamente, ahora tenemos herramientas como Fortify Static Code Analyzer que pueden detectar amenazas de seguridad a medida que se escribe el código, enviar alertas y dar recomendaciones sobre cómo lidiar con esas amenazas. Fortify SCA puede aumentar la productividad y reducir los costos operativos cuando se usa con otras herramientas.

También puede explorar el análisis de composición de software (SCA) para mejorar la seguridad de su aplicación.

Si quiere puede hacernos una donación por el trabajo que hacemos, lo apreciaremos mucho.

Direcciones de Billetera:

- BTC: 14xsuQRtT3Abek4zgDWZxJXs9VRdwxyPUS

- USDT: TQmV9FyrcpeaZMro3M1yeEHnNjv7xKZDNe

- BNB: 0x2fdb9034507b6d505d351a6f59d877040d0edb0f

- DOGE: D5SZesmFQGYVkE5trYYLF8hNPBgXgYcmrx

También puede seguirnos en nuestras Redes sociales para mantenerse al tanto de los últimos post de la web:

- Telegram

Disclaimer: En Cryptoshitcompra.com no nos hacemos responsables de ninguna inversión de ningún visitante, nosotros simplemente damos información sobre Tokens, juegos NFT y criptomonedas, no recomendamos inversiones