Las vulnerabilidades de las redes criptográficas continúan en general en 2023 después de un desastroso 2022. En el último ejemplo, un equipo de investigación de seguridad reveló enormes riesgos para Dogecoin, Litecoin y Zcash, y los desarrolladores advirtieron sobre más riesgos.

Las criptomonedas utilizan una base de código fuente abierta diseñada para permitir que cualquier persona inspeccione, modifique y distribuya el código fuente del software. Esta apertura promueve la transparencia, la responsabilidad y la innovación, lo que permite a la comunidad criptográfica desarrollar y mejorar continuamente la tecnología blockchain.

Sin embargo, también significa que el código es vulnerable a la explotación por parte de actores maliciosos que pueden identificar y explotar sus debilidades.

Diferente Formas en que los malos actores pueden entrar en la red

Aquí hay algunas formas en que el código base de código abierto puede tener vulnerabilidades que podrían afectar la seguridad de la cadena de bloques.

- Errores de codificación: incluso los desarrolladores más experimentados pueden cometer errores de codificación que podrían dejar el código abierto a la explotación. Por ejemplo, un desarrollador podría crear una vulnerabilidad al no realizar correctamente la validación de entrada, lo que permitiría que un atacante inyecte código malicioso en el sistema. Del mismo modo, un error en la asignación de memoria o en el manejo de datos podría provocar la corrupción o pérdida de datos.

- Falta de revisión del código: las bases de código de código abierto se basan en revisiones por pares para identificar y solucionar problemas en el código. Sin embargo, si el código base no tiene un proceso de revisión riguroso, puede generar agujeros de seguridad que los atacantes pueden aprovechar. Además, los desarrolladores sin experiencia que realizan cambios sin comprender completamente las implicaciones de sus cambios pueden introducir nuevas vulnerabilidades.

- Código bifurcado: bifurcación es un proceso en el que los desarrolladores modifican una base de código existente para crear un nuevo proyecto. Si bien se espera la bifurcación en la comunidad de código abierto, puede presentar vulnerabilidades si los desarrolladores no incorporan actualizaciones de seguridad o realizan cambios inadecuados. Si un proyecto bifurcado se vuelve popular, los atacantes pueden atacarlo debido a sus posibles vulnerabilidades.

- Dependencias de software: muchos proyectos de código abierto funcionan bien con bibliotecas y marcos de trabajo de terceros. Si bien estas dependencias pueden ahorrarle tiempo y esfuerzo, también pueden presentar vulnerabilidades si contienen fallas o están desactualizadas. Los atacantes pueden explotar estas vulnerabilidades para obtener acceso a datos confidenciales o comprometer la integridad de la cadena de bloques.

- Ingeniería social: incluso si el código base es técnicamente sólido, los atacantes aún pueden explotar las debilidades humanas para obtener acceso al sistema. Por ejemplo, pueden usar ataques de phishing para obtener credenciales de inicio de sesión o engañar a los desarrolladores para que introduzcan código malicioso en el sistema.

Las criptoplataformas ven un aumento de la actividad ilícita

En pocas palabras, la naturaleza de código abierto del código de criptomonedas ofrece beneficios significativos, como la transparencia y la innovación. Sin embargo, también introduce vulnerabilidades potenciales que los atacantes pueden explotar. Por lo tanto, los desarrolladores deben revisar y mejorar continuamente el código para garantizar su seguridad y mantener la integridad de la cadena de bloques.

Malos actores involucrados en hacks de criptomonedas rosa de $ 3.80 mil millones el año pasado. La actividad ilícita en 2022 aumentó un 15 % con respecto a las cifras de 2021 ($3,300 millones) y significativamente más que los $0,500 millones robados en 2020.

Según un descubrimiento de la empresa de ciberseguridad Halborn, 2023 podría haber sido aún más desastroso. Se han descubierto vulnerabilidades en más de 280 cadenas de bloques importantes. Estos incluyeron Dogecoin, Litecoin y Zcash. En total, se pusieron en riesgo unos 25.000 millones de dólares en activos.

Destacando la laguna principal

Los investigadores de Halborn evaluaron el código base de código abierto de DOGE para probar vulnerabilidades desconocidas o «vulnerabilidades de día cero» en su código que podría apuntar a los fondos mineros de blockchain.

Los investigadores identificaron dos lagunas críticas denominadas en código Rab13s. Los desarrolladores de Dogecoin luego corrigieron los errores luego de ser notificados por la firma de seguridad.

Graves consecuencias de los hechos nocivos

La identificación de lagunas ha planteado más preguntas, ya que también se han descubierto variantes de estos días cero en redes de cadenas de bloques similares, incluidas Litecoin y Zcash. Tener en cuenta las lagunas podría tener graves consecuencias.

En primer lugar, en cuanto a los mecanismos de mensajería P2P, se pueden enviar mensajes de consentimiento maliciosos a cada nodo, provocando su caída y exponiendo la red a riesgos graves, como ataques del 51 %. En el futuro, los atacantes pueden ejecutar código a través de la interfaz pública (RPC) como un usuario normal del nodo. La probabilidad de un exploit es menor ya que se requiere una credencial válida para realizar el ataque.

Por lo tanto, para evitar daños mayores, el equipo de la empresa de seguridad recomendó actualizar todos los nodos basados en UTXO (por ejemplo, Dogecoin) a la última versión (1.14.6).

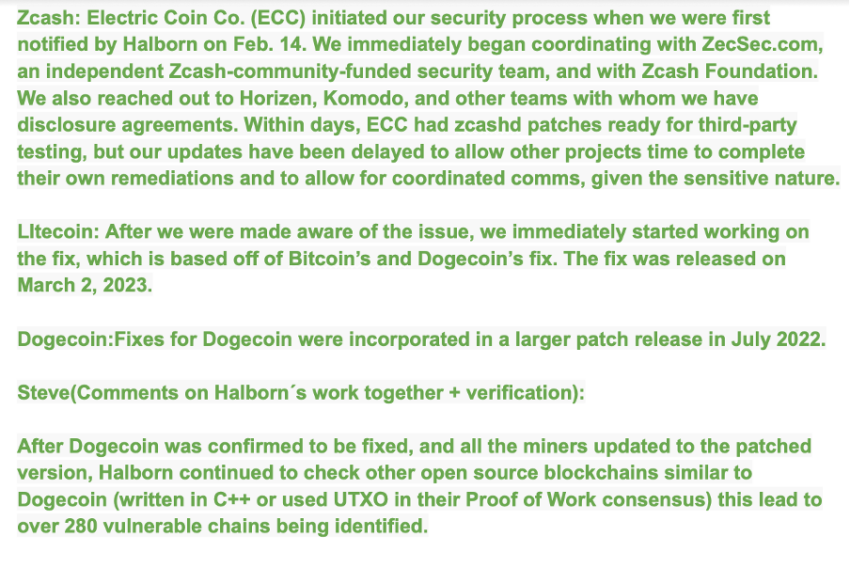

En otra conversación por correo, la empresa de seguridad respondió algunas preguntas realizadas por BeInCrypto. Cuando se le preguntó cómo Zcash, Litecoin y Dogecoin solucionaron las vulnerabilidades, el equipo respondió:

Dichos incidentes pueden tener implicaciones para el ecosistema criptográfico más amplio. steve walbroehldirector de seguridad y cofundador de Halborn, dijo:

“Cuanto más persistan los problemas en las redes principales públicas, es más probable que los piratas informáticos los encuentren y exploten con intenciones maliciosas. Como ya habíamos terminado el trabajo con Dogecoin, ya habíamos identificado una solución y una solución de la parte interesada más grande que podría servir de ejemplo para todas las demás cadenas. Fue un llamado a la acción honorable para un resultado positivo con proyectos dispares trabajando para ayudarse mutuamente a resolver una amenaza común».

BeInCrypto se ha comunicado con los principales desarrolladores de Dogecoin y Zcash para obtener comentarios sobre este asunto. Sin embargo, aún no ha recibido respuesta.

Si quiere puede hacernos una donación por el trabajo que hacemos, lo apreciaremos mucho.

Direcciones de Billetera:

- BTC: 14xsuQRtT3Abek4zgDWZxJXs9VRdwxyPUS

- USDT: TQmV9FyrcpeaZMro3M1yeEHnNjv7xKZDNe

- BNB: 0x2fdb9034507b6d505d351a6f59d877040d0edb0f

- DOGE: D5SZesmFQGYVkE5trYYLF8hNPBgXgYcmrx

También puede seguirnos en nuestras Redes sociales para mantenerse al tanto de los últimos post de la web:

- Telegram

Disclaimer: En Cryptoshitcompra.com no nos hacemos responsables de ninguna inversión de ningún visitante, nosotros simplemente damos información sobre Tokens, juegos NFT y criptomonedas, no recomendamos inversiones